El archivo $Secure es un descriptor de seguridad existente en el sistema de archivos NTFS. Registra detalles relacionados con la propiedad de objetos, las ACL habilitadas para los mismos y en general los descriptores de seguridad de objetos en NTFS, datos que en conjunto con los metadatos históricos del sistema de archivos, permitirán a un analista determinar el propietario de un objeto incluyéndolo en la línea de tiempo de investigación “No solo de marcas de tiempo vive el analista”.

En términos forenses, contar con el historial de actividad del sistema de archivos relacionados con los registros de metadatos $MFT y USN Journal, permite a un analista determinar la bitácora de la actividad de los archivos en el sistema, ayudando en la evaluación de creación, acceso, modificación y eliminación de archivos en el volumen analizado.

Esta actividad generalmente permitirá identificar archivos creados por un usuario o adversario en el sistema, la hora de creación para validar líneas de tiempo previas a la manipulación del objeto o posterior al mismo.

En ocasiones la actividad registrada en estos artefactos forenses nos permite identificar el acceso a un archivo, la ejecución de un binario (por ejemplo, un programa para comprimir archivos y carpetas) y finalmente la creación de un archivo empaquetado.

Al analizar estos comportamientos en las líneas de tiempo permite generar hipótesis relacionadas a la compresión de archivos para exfiltración de datos ( Archive Collected Data: Archive via Utility).

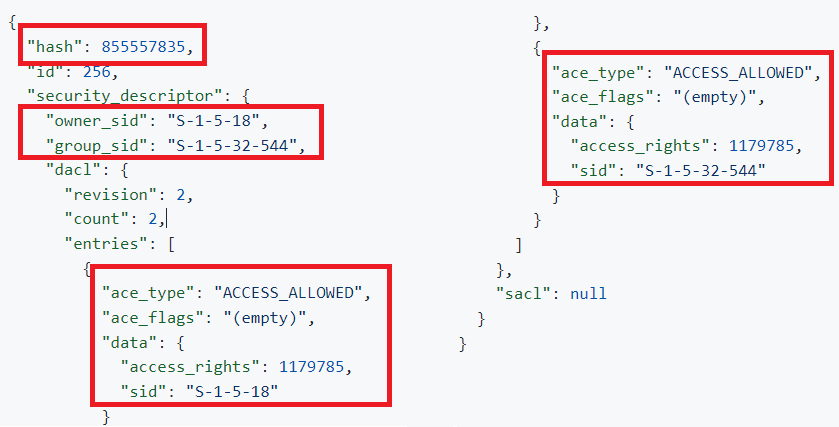

Otro descriptor que contiene información valiosa y que motiva este post es $Secure, que junto a $J ayuda a determinar parámetros de seguridad de un objeto, relacionando el grupo al que pertenece el propietario y el ID del usuario.

Estos elementos son valiosos en situaciones donde se quiere determinar el cambio de la propiedad sobre el objeto como parte de la actividad del atacante para escalar privilegios, o ejecutar alguna actividad en nombre de otros usuario (RunAS).

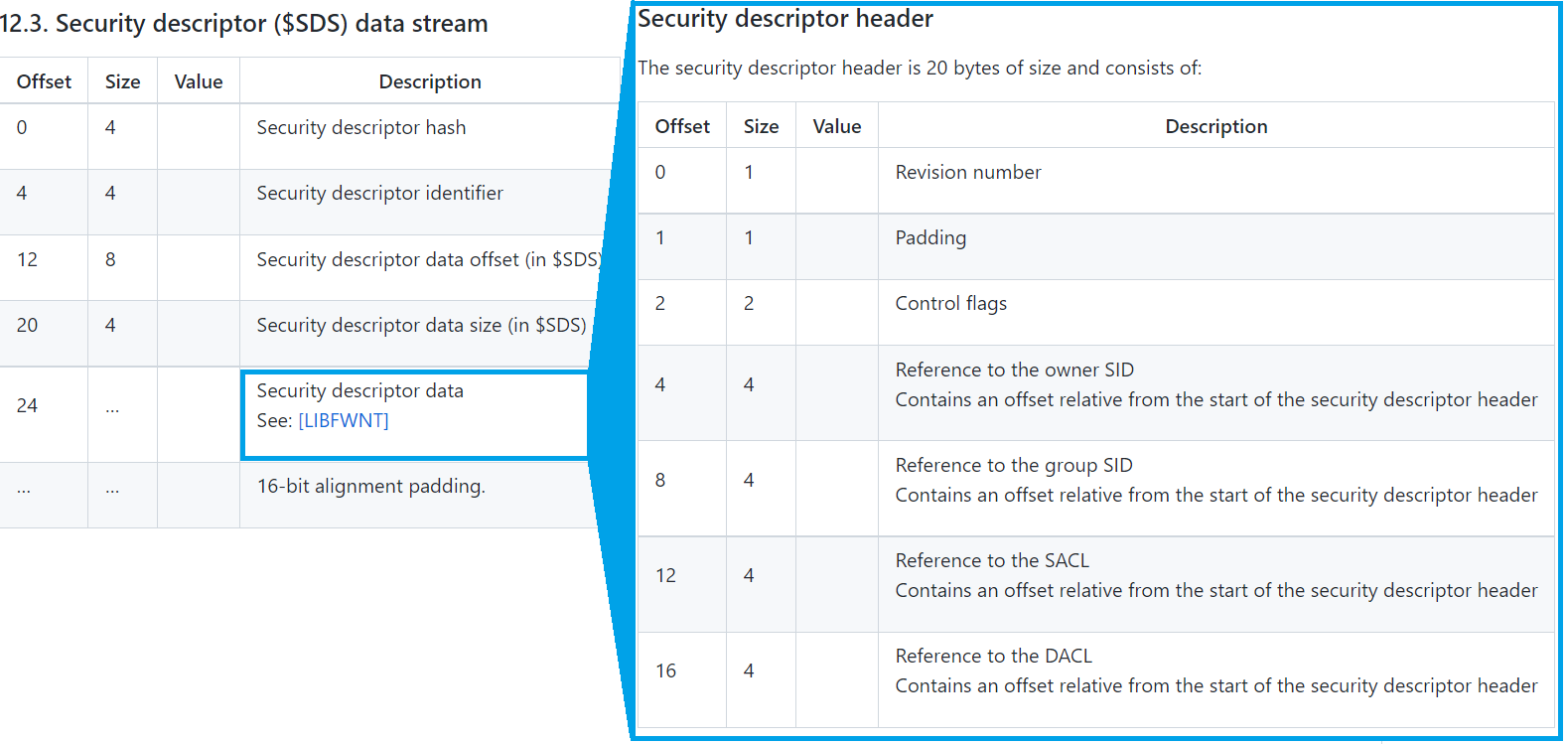

EL descriptor está ampliamente definido (https://www.ntfs.com/ntfs-permissions-file-structure.htm, https://github.com/libyal/libfsntfs/blob/main/documentation/New Technologies File System (NTFS).asciidoc#123-security-descriptor-sds-data-stream), pero además cuenta con aplicaciones encargadas del parseo o estructuración de los datos en un formato legible y más fácil de manejar por un analista.

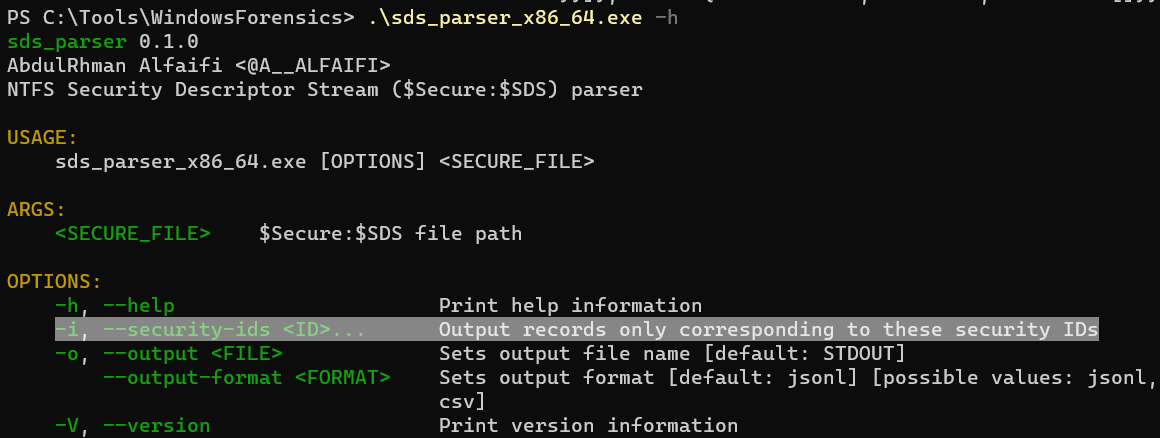

Dentro de las principales herramientas de parseo se encuentran las Zimerman tools y recientemente el analista AbdulRhman Alfaifi ha publicado un sencillo script configurado en Python y traducido a Rust que se encarga de extraer los metadatos en diferentes formatos.

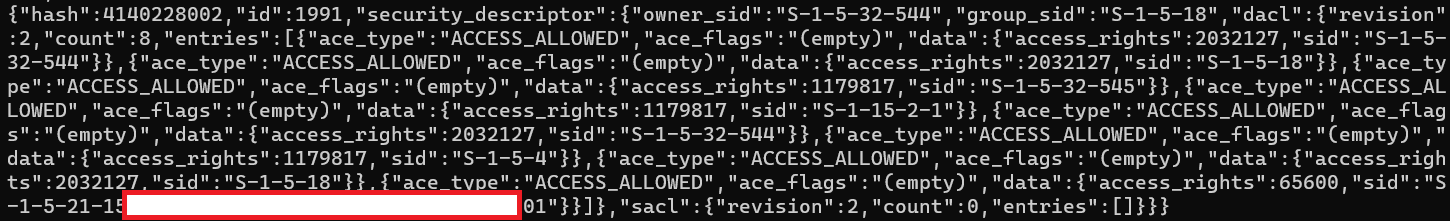

La herramiente requiere el artefacto $Secure:$SDS y genera un documento de texto con los metadatos parseados/estructurados (puede ser extraído en formato Json o csv):

También es posible extraer unicamente la información de un objeto basado en su ID de seguridad mediante el parámetro -i. Este parámetro puede ser obtenido desde el artefacto $MFT en el atriburo $STANDARD_INFORMATION, un artefacto que es comúnmente investigado en las primeras etapas de análisis en sistemas Windows.

¿Cómo obtener el archivo $Secure?

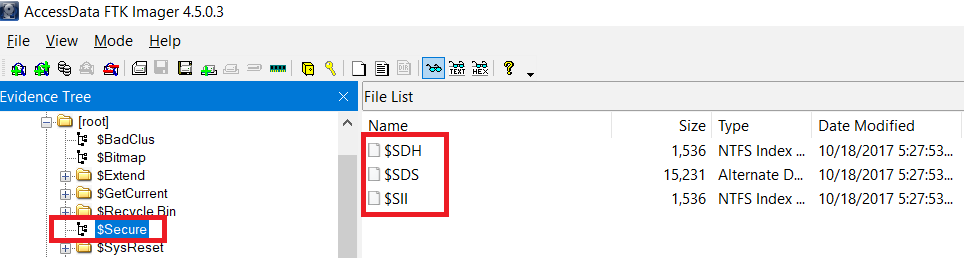

Los artefactos pueden ser extraídos mediante herramientas forenses como FTK Imager como se ve en la imagen o haciendo uso de la herramienta Kape.

Es importante recordar que toda la información suma y que estos metadatos no deben ser descartados en ningún momento, puede que allí encontremos factores clave que resuelvan la investigación.

¡Esperamos que este artículo te sea de ayuda!

Déjanos tus comentarios y recuerda ¡compartir! Esta información puede ser útil para alguien de tu red.¿

Suscríbete hoy a nuestros cursos Exploratorios

¡Descubre cuál es tu perfil Hacker!

¡Quiero Registrarme Gratis!Introducción a la Seguridad en AI – Parte 2

Después de entender los principales ataques, técnicas, tácticas y procedimientos...

Leer másIntroducción a la Seguridad en AI

Cuando hablamos de Seguridad en AI (Artificial Intelligence o Inteligencia...

Leer más5 pilares para Hackers o Profesionales en Ciberseguridad desde una perspectiva técnica

Después de la master class que realizamos en Be Hacker...

Leer más